近年、国際的なハッカー集団による巧妙化したランサムウェア攻撃など、サイバー攻撃が多発しています。サイバー攻撃の増加は金融機関にとっても大きなリスクとなっています。

そこで、金融庁は2024年10月に「金融分野におけるサイバーセキュリティに関するガイドライン」(以下、「ガイドライン」)を策定し、金融セクター全体のサイバーセキュリティ強化を目指しています。

金融機関利用者にも深刻な影響を与えるサイバー攻撃には、どのようなものがあるのでしょうか。

また、そうした脅威に対する防御として「ガイドライン」が指し示す取り組みとは、どのようなものでしょうか。

サイバーセキュリティとは

まず、サイバーセキュリティとはどのようなものか押さえていきましょう。

総務省は、サイバーセキュリティについて、以下のように平易なことばで説明しています。*1

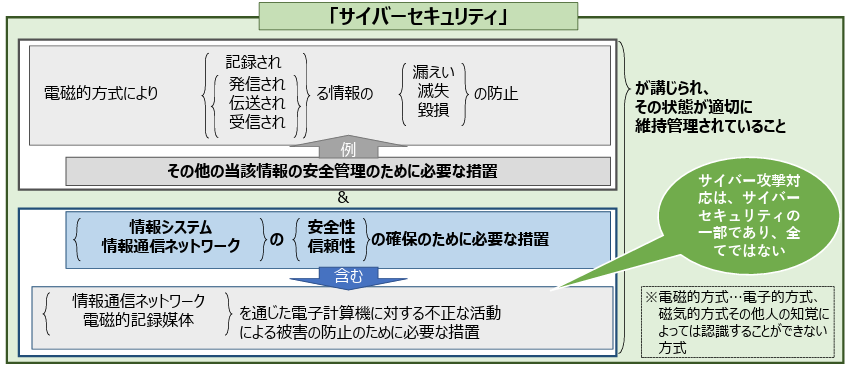

日本では、サイバーセキュリティの確保について、「サイバーセキュリティ基本法」で関連施策の基本となる事項が定められています。*2

その第二条に記されているサイバーセキュリティの定義を示したものが、以下の図1です。*3

図1【「サイバーセキュリティ基本法」第二条による定義】

出所)内閣官房内閣サイバーセキュリティセンター「重要インフラにおけるサイバー事案対応」(2021年12月17日)p.2

図中で定義されている通り、サイバー攻撃への対応はサイバーセキュリティの一部でしかありませんが、この記事では、サイバー攻撃に対する防御や検知にフォーカスします。

(目次へ戻る)

サイバー攻撃による金融リスク

金融庁は、金融機関で発生したシステム障害について金融機関から報告書を受領するとともに、金融機関に対して障害の復旧状況の確認やヒアリングなどを行い、金融機関で分析・検討した障害の原因、事後改善策の報告も受けています。

こうした報告などに基づく分析結果や事例をまとめ、公表しているのが「金融機関のシステム障害に関する分析レポート」(以下、「分析レポート」)です。*4

2024年6月に公表された「分析レポート」で報告されているシステム障害のうち、サイバー攻撃や意図的な不正アクセスにはどのようなものがあるのでしょうか。

以下は、2023年に発生したものです。

マルウェア感染

マルウェアとは、不正かつ有害な動作を行う意図で作成された悪意のあるソフトウェアや悪質なコードの総称で、ウイルス、ワーム、トロイの木馬、スパイウエアなどさまざまなものが含まれます。*5

「分析レポート」には、マルウェアに関連した、以下のような事案が報告されています。

- ファイル転送ソフトウェアの脆弱性を悪用した不正アクセスによるマルウェア感染によって、金融機関の従業員の個人データが流出した事案

- 外部委託先の従業員のPCがマルウェアに感染したことにより、社内システムに対して不正アクセスが行われ、大量の情報漏えいに繋がった事案

- 外部委託先が管理するVPN機器の脆弱性を悪用したと考えられる不正アクセスによるランサムウェア感染によって、外部委託先が提供するサービスを金融機関が利用できなくなった事案

ランサムウェアとは、コンピュータに感染してデータを暗号化して使えなくし、その復元の対価として金銭を要求するコンピュータ・ウイルス(不正プログラム)です。近年、被害件数が増加するとともに悪質化してきています。*6

DDoS攻撃

DDoS攻撃は、複数のコンピュータから同時に攻撃を仕掛けることによって、ウェブサーバ

の機能を停止するサイバー攻撃方法のひとつです。*7

これに該当する事案には、以下のようなものが報告されています。

- 外部委託先が提供するクラウドサービスを利用する他企業へのDDoS攻撃により、同サービスを利用する金融機関のインターネットバンキングのシステムが長時間にわたって利用不可となった事案

- 金融機関へのDDoS攻撃により、スマートフォンアプリを用いた顧客の決済ができなくなった事案

(目次へ戻る)

「金融分野におけるサイバーセキュリティに関するガイドライン」

2024年10 月、金融庁は、金融セクター全体のサイバーセキュリティを強化するため、「金融分野におけるサイバーセキュリティに関するガイドライン」(以下、「ガイドライン」)を策定・公表しました。

「基本的な対応事項」と「対応が望ましい事項」

「ガイドライン」では、【基本的な対応事項】と【対応が望ましい事項】が記されています。

【基本的な対応事項】とは、IT資産の適切な管理などの基本的な行動を組織全体に浸透させる取り組みである「サイバーハイジーン」など、金融機関が一般的に実施する必要のある基礎的な事項です。*8

一方、【対応が望ましい事項】はインシデント(セキュリティの事故・出来事 *9)が発生したときに、地域社会や経済などに大きな影響をおよぼしうることに関する取り組みや、他の国の当局や金融機関との対話によって把握した先進的な取り組みなど、参照すべき好事例を示しています。

ただし、どちらの事項についても一律な対応を求めているのではなく、それぞれの金融機関が、規模や特性、事業環境に応じて対応事項を決める「リスクベース・アプローチ」を採用しています。

「ガイドライン」では、サイバー攻撃に対する防御や検知について具体的に、どのようなガイドラインが示されているのでしょうか。詳細に見ていきます。

サイバー攻撃に対する防御

【基本的な対応事項】

以下のようなサイバーセキュリティ対策を組み合わせた多層防御を講じる。

- 不正侵入を防止するための境界ネットワーク対策

- 内部ネットワークでのシステム不正利用を防止するための対策

- 外部への情報漏洩対策

「ガイドライン」には、これに関連した取り組みとして、以下のようなものが挙げられ、それぞれに【基本的な対応事項】と【対応が望ましい事項】が示されていますが、ここでは項目だけ列挙します。

- 認証・アクセス管理

- 教育・研修

- データ保護

- システムのセキュリティ対策

・ハードウェア・ソフトウェア管理

・ログ管理

・セキュリティ・バイ・デザイン(金融商品・サービスの企画・設計段階から、セキュリティ要件を組み込むこと)

・インフラストラクチャ(ネットワークなど)の技術的対策

・クラウドサービス利用時の対応

サイバー攻撃の検知

次に、サイバー攻撃の検知については、以下のような取り組み事項が記されています。

【基本的な対応事項】

- アノマリ(異常値)、IoC(侵害の痕跡)などのサイバー攻撃の端緒を検知するための監視・分析・報告に関わる手続きなどを策定し、必要に応じて見直す。

なお、利用するクラウドサービスがサイバー攻撃の端緒となるリスクをふまえ、状況に応じて、監視の対象にクラウドサービスも含める。その際、クラウド事業者のシステム監視状況を同事業者から提供されるレポートなどによって確認する。 - サイバー攻撃に対するリスク低減を図るために、サイバー攻撃の脅威に応じて、必要な監視・分析などの対策を講じる。

なお、これらの対策を外部委託している場合には、その外部委託先で実施している対策の具体的な内容を把握するとともに、対策の講じられていない領域が判明した場合には、必要な措置をとる。

サイバー攻撃の検知の下位事項として、「監視」が挙げられています。*8

- 監視

【基本的な対応事項】

サイバー攻撃の端緒を検知するために、以下について継続的な監視を実施する。

- ハードウェア・ソフトウェアについて監視する。

- ネットワークについて監視する。

- 役職員によるシステムへのアクセスについて監視する。

- 外部のサービスプロバイダによるシステムへのアクセス(保守作業)について監視する。

- サイバー攻撃の端緒がインシデントに該当するかどうかを分析し、速やかにしかるべき責任者に報告する。

- サイバー攻撃の端緒を検知するためのアラート基準や閾値などの妥当性を定期的に検証する。

- データセンターやサーバ室への出入や不審な活動を監視する。

【対応が望ましい事項】

a. おとりアカウントやサーバを使って、攻撃の初期段階で検知するための仕組みを導入する。

b. 顧客サービスの提供内容をふまえた常時監視(24時間365日)を行う。

c. SIEM(Security Information and Event Management(セキュリティ情報とイベント管理)の略称)などのツールを活用して、組織のITシステムからの監視情報に加え複数の監視情報(ソーシャルメディア、ダークウェブなどの外部情報を含む)を集約し、情報の相関関係を含めて、リアルタイムにサイバー攻撃の端緒がインシデントに該当するかどうかを分析する。

(目次へ戻る)

MUFGの取組

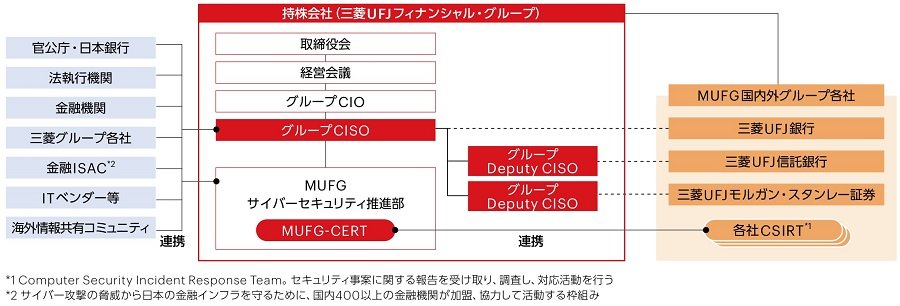

三菱UFJフィナンシャルグループでは、お客さまの大切な資産を守り、金融サービスを安全かつ安定的に稼働させることを社会的責務であると認識しています。*10

サイバー攻撃などに関するITリスクについても、MUFGのトップリスクの一つとして位置づけ、年々、高度化・巧妙化するサイバー攻撃・犯罪への対応として、戦略の策定や体制の構築、およびセキュリティ対策強化に向けた企画・推進を行っています。

下の図2は、経営主導によるサイバーセキュリティ管理態勢です。

図2【MUFGにおけるサイバーセキュリティ管理態勢】

出所)MUFG「リスク管理>サイバーセキュリティ」

おわりに

現在、銀行口座やクレジットカードなどの金融資産は、多くの場合、インターネットを通じた管理により利用されています。しかし同時に、サイバー攻撃は日増しに巧妙化し、大切な金融資産や金融情報を狙う脅威が身近に迫っています。

「ガイドライン」は、金融機関がこうしたサイバー攻撃を防御するために、どのような対策を取らなければならないのかを示し、金融セクター全体の防御力向上がサイバーセキュリティを強化するうえでの拠り所となるという点で、こうした取り組みは意義深いものといえるでしょう。

*1 出所)総務省「サイバーセキュリティ初心者のための三原則」

*2 出所)e-GAV法令検索「サイバーセキュリティ基本法」

*3 内閣官房内閣サイバーセキュリティセンター「重要インフラにおけるサイバー事案対応」(2021年12月17日)p.2

*4 出所)金融庁「金融機関のシステム障害に関する分析レポート」( 2024年6月) p.1 p.4

*5 出所)日本ネットワークセキュリティ協会「マルウェアとは」

*6 出所)政府広報オンライン「ランサムウェア、あなたの会社も標的に? 被害を防ぐためにやるべきこと」

*7 出所)三菱総合研究所「DDoS攻撃の傾向と対策について」p.4

*8 出所)金融庁「金融分野におけるサイバーセキュリティに関するガイドライン」 (2024年10月4日) pp.1-2,pp.19-25, pp.26-27

*9 出所)独立行政法人情報処理推進機構(IPA)「中小企業のためのセキュリティインシデント対応の手引き」(2024年7月)p.3

*10 出所)MUFG「リスク管理>サイバーセキュリティ」